WordPressは全世界の43%で利用されているため(参考文献参照)、WordPressをあえて狙って攻撃してくるハッカーが多いのは自然なことです。セキュリティ対策は複数ありますが、WordPress において最悪なのは管理者(特権ユーザー)のIDで第三者にログインされてしまうことです。

自分もWordPressサイトのセキュリティを調べていく中で、管理者IDが外部から簡単に見えてしまう問題に気づきました。実はURLに ?author=1 を付けるだけでIDが露出するケースがほとんどです。

この記事では、管理者ログインIDがどのようにバレてしまうかの具体例と、その対策として役立つ Edit Author Slug プラグインの使い方を紹介します。セキュリティ対策は後回しにしてはいけません。

ログインIDがバレる簡単な方法

対策の前に、その問題点がわかっていないと対策する気になりませんよね。では早速、実際に試してみましょう。

WordPressサイトURLの末尾に ?author=1 を付与してアクセスしたらどうなりますか。

例えば: https://example.com/?author=1

すると…

/author/ここに表示される文字列 という形式に9割以上の場合はなるでしょう。WordPressで対策をしていない場合は、だいたいこうなります。

?author=1 の部分の数字は、ユーザー作成した順番に払い出されるプライマリIDというものです(データベース用語)。複数のユーザーがいる場合は、この数字を 2, 3, 4… と変更してみてください。

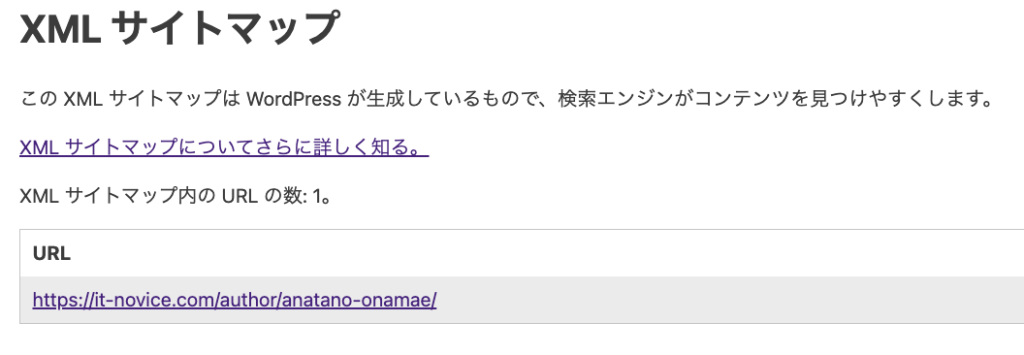

サイトマップからバレるケース

WordPressのサイトマップ生成機能で執筆者(author)を出力対象にしている場合でも、分かりやすく表示されてしまいます。WordPressサイトURL末尾に /wp-sitemap-users-1.xml を付与してアクセスしてみましょう。

※ご利用のWordPressのバージョンやプラグインの状況により、このURLでは何も表示されない可能性もあります。

バレる以前にデフォルト値を利用してしまっているケース

初期設定のまま「admin」などの一般的なIDを使用している場合、容易に推測されてしまいます。古いWordPressを利用している場合はインストール時の初期設定である「admin」を利用している可能性があります。あるいは、WordPressを構築した担当者が慣習で「admin」を付与してしまっている可能性も捨てきれません。

このような場合は非常に危険です。

IDの漏洩が引き起こす不正アクセスのリスク

管理者ログインIDがバレると、不正アクセスのリスクが劇的に高まってしまいます。

これはWordPressに限った話ではありませんが、定番のパスワード突破の方法としては「パスワード総当たり攻撃(ブルートフォースアタック)」や「他サイトのパスワードの使いまわし」問題があります。

仮にパスワードがバレてしまったとしても、IDが分かっていなければハッカーはログインすることができません。しかしWordPressでの対策不足によりIDが露骨に表示されてしまっている場合、「IDはこれです。あとはパスワードだけでログインできますよ」と言っているようなものです。

(1)ブルートフォース攻撃の危険性

ブルートフォース攻撃とは、ハッカーが大量のパスワードを機械的に試してログインを試みる手法です。管理者IDが「admin」でパスワードが「123456」のような簡単なものだとすると、短時間でパスワードを破ってしまう可能性が高いです。

この攻撃に対抗するためには、強力なパスワードを設定し、定期的に変更することが重要です。また、ログイン試行回数を制限するプラグインを導入することで、ブルートフォース攻撃を防ぐことができます。

(2)パスワード使い回しの危険性

異なるサイトで同じパスワードを使い回していると、どこか一つのサイトがハッキングされただけで、他のすべてのサイトも危険にさらされることがあります。例えば、ショッピングサイトで使っていたパスワードが流出し、その同じパスワードを使ってWordPressにログインされてしまうケースです。

各サイトごとに異なる強力なパスワードを使用し、パスワード管理ツールを活用して安全に保管することが大切です。また、二段階認証を導入することでさらにセキュリティを強化できます。

Edit Author Slugプラグインを活用した対策

ここまでIDがバレる危険性について説明してきました。対策はシンプルで、IDが簡単に見えないようにしてしまえばよいのです。

そこで、IDをバレないようにするための対策としてEdit Author Slugプラグインを利用しましょう。

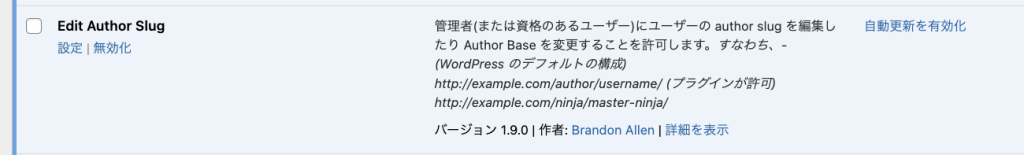

Edit Author Slugとは

Edit Author Slugは、WordPressの投稿者アーカイブページのURLをカスタマイズできるプラグインです(無償)。これにより、ユーザー名を隠し、ログインIDが簡単にバレるリスクを軽減することができます。

インストールと設定方法

- 1プラグインのインストール

WordPressのダッシュボードから「プラグイン」→「新規追加」を選び、「Edit Author Slug」を検索し、インストールします。その後、「有効化」をクリックします。

Edit Author Slugプラグインのインストール画面(2024年7月時点)

プラグインの有効化(2024年7月時点) - 2設定のカスタマイズ

ダッシュボードの「ユーザー」→「プロフィール」から、各ユーザーのプロフィール設定に移動します。画面右上の「プロフィールを編集」のリンク、あるいは「ユーザー」リンクから対象ユーザーを選択して「編集」で画面遷移します。

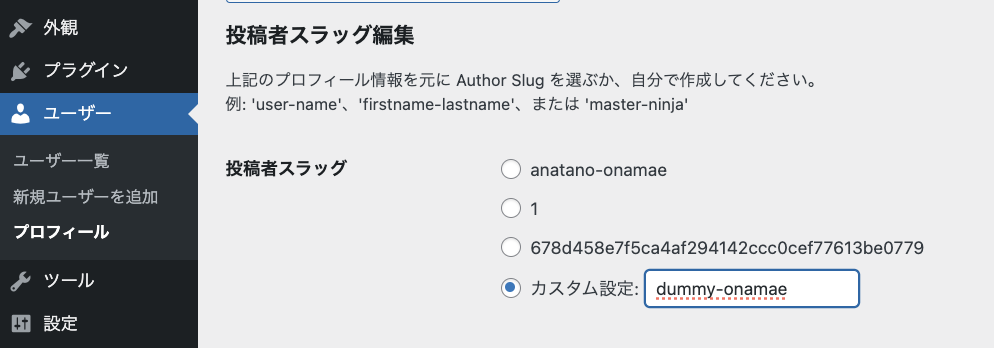

ユーザー編集画面への遷移(2024年7月時点) 「投稿者スラッグ編集」あるいは「Edit Author Slug」セクションで、「カスタム設定」にて任意の文字列を設定します。

投稿者スラッグのカスタム設定画面(2024年7月時点。dummy-onamaeはダミー) これだけで、投稿者アーカイブページのURLが変更され、ユーザー名が直接露出することを防げます。

- 3著者名の表示も変更する

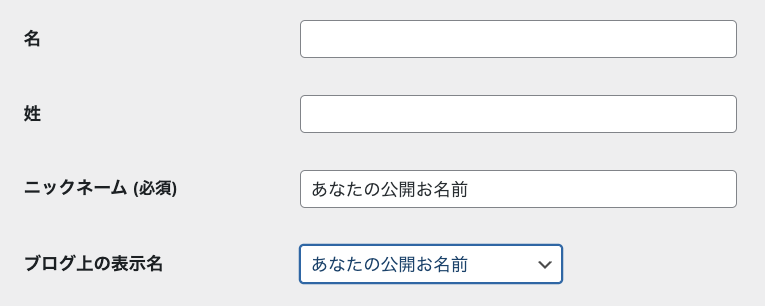

Edit Author Slugの話とは直接的には関係ありませんが、WordPressの標準設定だと著者のニックネームそのものもログインIDになっています。Edit Author Slugで IDそのものを隠しても、著者名のところからバレては意味がありません。

著者名の表示も変更しておきましょう。ここでは読者に伝えたい名前を記入しておくのがよいです。

著者名の表示変更(2024年7月時点)

Edit Author Slug プラグイン導入後の効果確認

設定を終えたら、最初に実施したように ?author=1 を付与したURLでアクセスしてみましょう。

プラグイン導入前の本当のIDではなく、プラグインにより設定した任意のID(公開用のダミーID)に変わっているはずです。

また、WordPress管理画面へのログインへの影響も確認しておきましょう。

「カスタム設定」で表示しているIDではログインはできず、これまで通りのID(本当のID)でのみログインができます。

つまり 「一般の読者に対してはWordPressログインに関係のないIDを示しつつ、自分だけが知るIDで安全にWordPressを管理できる状態」 が作れたことを意味します。

パスワード管理・セキュリティ対策の意識

WordPressに限った話ではありませんが、インターネットのあらゆるサイトでIDやパスワードを作らなければならない時代だからこその基本動作についても触れておきます。

パスワードは定期的に変更することが基本ではあるものの、現実問題として定期的に変更するのは困難です。そして、定期的な変更を強要する結果として発生してしまうのは「覚えやすい簡単なパスワードを設定してしまう問題」です。これでは本末転倒です。

定期的な変更はしないにしても、英大文字・英小文字・数字・記号を組み合わせた12文字以上の強力なパスワードが推奨されます。特に、同じパスワードを複数のサイトで使い回すことは絶対に避けるべきです。

「自身の特定の固定の文字列+サイトごとに末尾を少し変更するルール」を設定するだけでもだいぶやりやすくなります。また、パスワード管理ツールを使用することで多数の強力なパスワードを一元管理できます。

まとめ

WordPressの管理者ログインIDがバレるリスクとその対策について解説しました。IDがバレると不正アクセスのリスクが劇的に高まるため、ログインIDを非公開にすることは非常に重要です。Edit Author Slugプラグインを活用して投稿者アーカイブページのURLをカスタマイズする方法を紹介しました。

せっかく積み上げてきたWordPressのコンテンツが、一度のハッキングにより管理不可能になったらビジネスにも多大な影響を及ぼします。万が一が起きる前に、今すぐ対策を実施しましょう。

参考文献:

Usage Statistics and Market Share of Content Management Systems, July 2024 https://w3techs.com/technologies/overview/content_management

![WordPress 仕事の現場でサッと使える! デザイン教科書 [WordPress 6.x対応版]](https://images-na.ssl-images-amazon.com/images/P/4297135779.09.LZZZZZZZ.jpg)